入侵php网站开源代码做过网站被反复篡改入侵,黑客攻击手法越来越高级日月神教安全技术论坛php入侵教程

2022-06-21

相信对于很多使用v9版本开源代码做网站的站长或者企业来说,最头疼的就是网站经常被篡改和反复入侵,导致快照记录被劫持,包括网站的一些无关内容,以及黑客攻击。方法越来越先进。我们SINE 收到了一个流量权重为5的企业平台网站的帮助,称该网站总是被反复攻击和页面篡改,部分目录中的配置文件经常被篡改,导致部分快照内容被收录。灰色行业的标题,网站快照的TDK经常被修改。

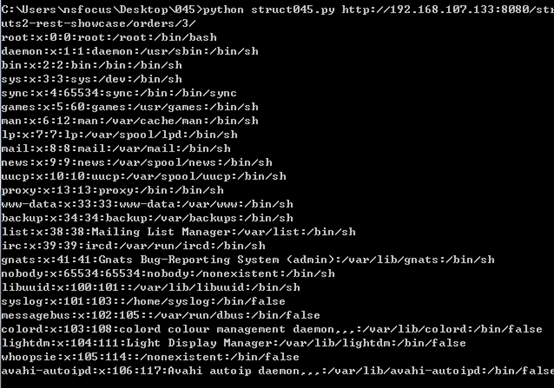

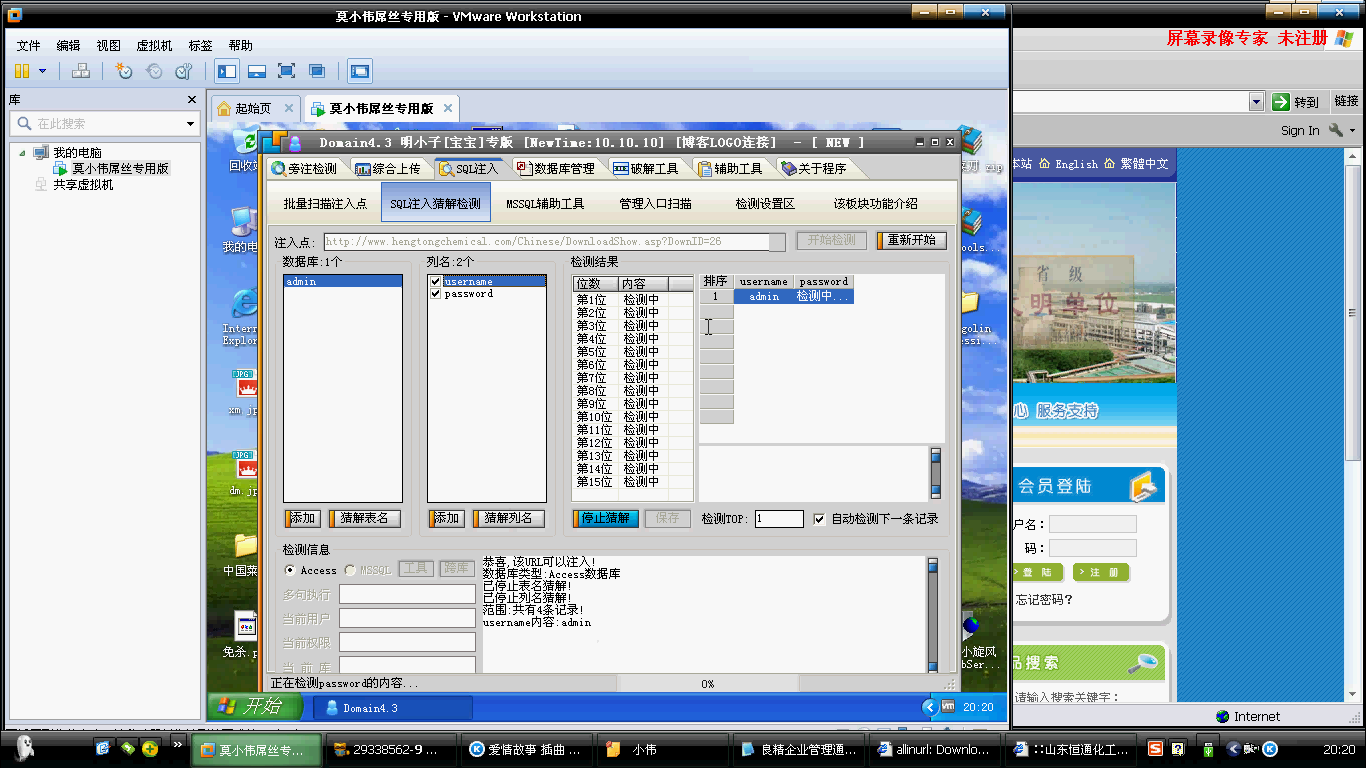

在获悉客户端对网站被黑的反应后,我们的SINE 立即成立了安全应急响应小组,允许客户端提供服务器的远程信息。客户网站使用独立的服务器系统,网站打包备份。 ,然后下载到我们的本地电脑,通过代码审计技术进行人工代码检查,调用的每一个代码都要仔细查找,网站访问日志也打包,日志交给溯源部门。日志溯源分析,发现黑客通过入侵后留在网站的木马后门进行POST操作,编码被加密。具体地图如下:

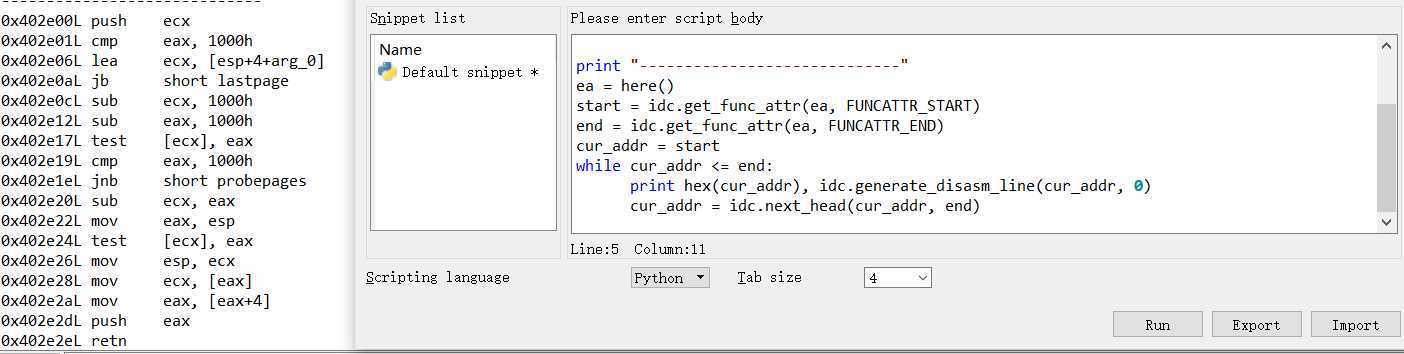

解密good=后的值seo优化,发现内容为(copy("/api/2.txt","////nork.php"));这句话的意思是copy 将api目录下2.txt的内容复制到///目录下的nork.php。发现黑客还利用系统漏洞提升权限执行反向命令,说明黑客技术高超入侵php网站,利用漏洞。太好了,让我们找到这个 2.txt 看看里面有什么:

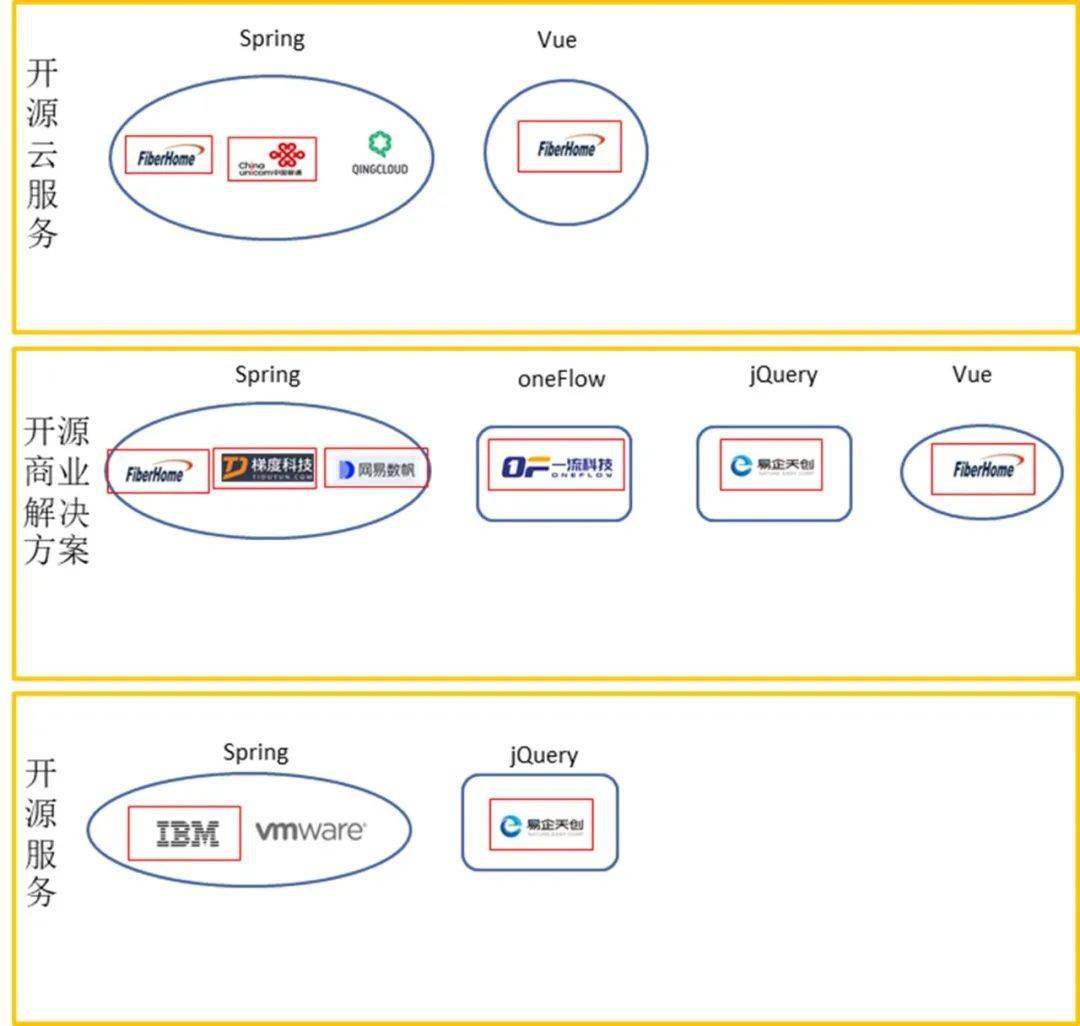

这段代码的作用是将good的变量值提交给代码,然后执行eval上传木马后门来篡改文件。黑客的手段确实高而不深。经过我们人工代码安全审计和日志溯源,发现黑客是通过后台登录的。由于后台登录的用户较多,部分用户的密码有些弱网站建设,被黑客利用。登录后台后在模块中插入木马,利用里面的函数执行木马后门。该木马后门可以绕过防病毒软件和防火墙。客户使用的阿里云服务器,和购买的云盾安全企业版防火墙,还是一样的。还是被黑了,因为软件毕竟是辅助的,软件不知道代码是怎么写的,又是怎么构造的,所以防火墙只能对一些普通的黑客有效,而对高级的黑客是没用的。客户白花钱,终于找到我们的SINE安全服务商解决问题。得知问题原因后入侵php网站,他立即在网站后台加强了登录地址的安全性,同时还对数据库进行了安全审计,防止黑客利用数据库。使用表中的一句话木马,针对v9版本的漏洞进行人工代码修复和安全加固,过滤部分非法功能的执行和利用。