php网站密码破解安全吗?基础知识以及确保您的网站保持安全的方法!php网站后台破解

2022-07-02

今天,全球网站占据了惊人的三分之一份额。自中期实施多项SEO功能以来,一直是国外社区的CMS平台。因此,它也成为许多黑客的目标,主要是出于 SEO 垃圾邮件的原因,但攻击会使情况变得更糟。

以下是确保您的网站安全的一些基础知识和方法。

安全吗?

最新版本简单易用。但是,忽略更新它可能会使其不安全。这就是为什么许多安全专业人士和开发人员不是粉丝的原因。也类似于固有的不安全 PHP 代码,它本身警告该漏洞“源自平台的可扩展部分,特别是插件和主题”。

更新

没有系统是 100% 安全的。安全更新需要安全运行,这些更新不会对您产生负面影响。打开自动安全更新。但是,更新核心确实需要确保一切都兼容。兼容版本可用时立即更新插件和主题。

开源

开源既有风险也有好处。该项目受益于向核心贡献代码的开发人员社区、核心团队修补社区发现的安全漏洞以及黑客发现撬开内容的方法。及时的漏洞利用会检测正在运行的内容以匹配您版本的已知漏洞。

保护你自己

即使您没有管理员角色,也可以采取一些措施来保护自己。确保您在具有定期扫描工作站的安全网络上工作。阻止广告以防止一些伪装成图像的复杂攻击。当您从公共 WiFi 热点工作时,请使用 VPN 进行端到端加密,以防止会话劫持和 MITM 攻击。

安全码

无论您的角色如何,安全地管理密码都很重要。确保您的密码是唯一的且足够长。当密码不够长时,即使是标点符号、数字和字母的组合也不够安全。您需要一个长密码。如果您需要记忆,请使用四个或五个单词串在一起的短语,但最好使用为您生成密码的密码管理器。

密码长度

为什么长度如此重要?换句话说,使用名为 . 无论您的密码多么难以理解,破解一个简短的密码只需要几个小时。当您的密码超过 13 个字符时,将更难破解网站模板,至少目前是这样。

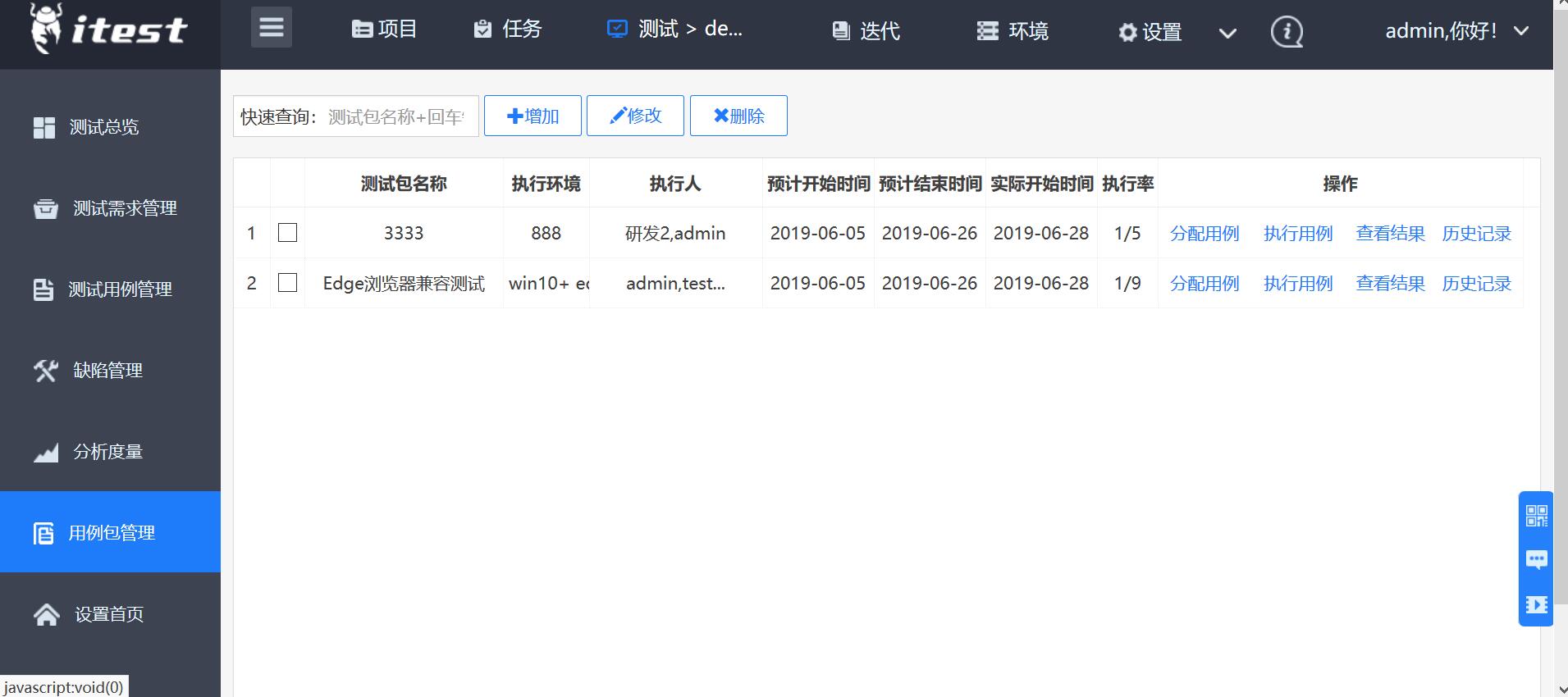

行政人员

如果您具有管理员用户角色,请为自己创建一个具有仅编辑角色的新用户。开始使用新的配置文件而不是管理员。这样,WAN 攻击将集中攻击您的编辑角色凭据,如果您的会话被劫持,您将拥有更改密码并从入侵者手中夺取控制权的管理员权限。通过使用插件强制每个人都遵循强密码策略。

安全政策

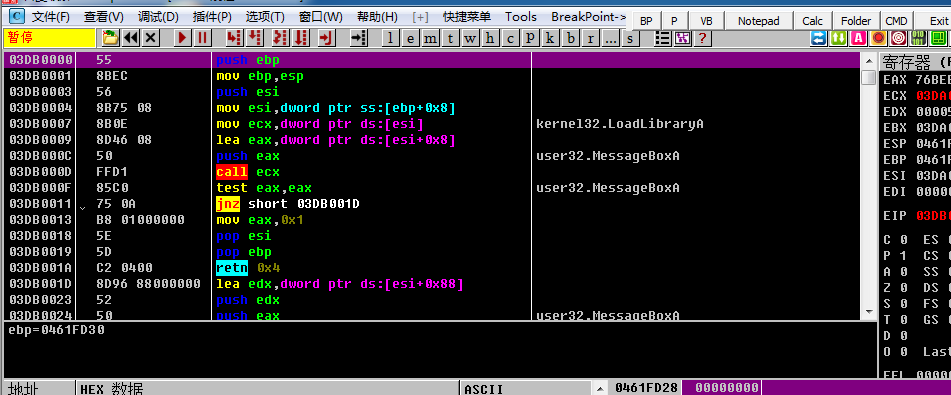

如果您有安全经验,请对插件和主题进行代码审查。为所有用户建立最小权限原则。然后你强迫黑客执行弹出技巧和权限提升,这涉及攻击凭据以外的目标。

更改文件权限

如果您控制主机,请使用控制面板为自己提供一个 SFTP 帐户(如果您有),或尝试您有权访问的管理 UI。它可能具有配置凭据以打开安全终端窗口 (SSH) 的副作用。这样,您可以使用系统实用程序等执行额外的安全措施。

锁定关键文件

除了正在运行的 PHP 进程之外,还有一些文件不应该被访问。您可以更改文件权限并编辑 . 以进一步锁定这些文件。要更改文件权限php网站密码破解,请使用 SFTP 客户端(如果有选项),或打开终端窗口并运行命令。

$400.wp-

$ ls -la

这意味着只有正在运行的 PHP 进程才能读取该文件,而不能读取其他任何内容。该文件不应该设置“执行位”,例如 700。您应该在第二位和第三位始终有零 - 这才是真正锁定它的原因。使用 -la 选项通过运行 ls 实用程序来验证更改并查看。

具有严格的文件权限设置意味着即使文件通过,也无法将任何内容写入文件。

$600.wp-

当配置文件发生重大更新时,您将需要授予写入权限。如果有的话,它应该很少发生。

登录文件

使用 . 锁定 wp-.php 文件。限制对我的 IP 地址的访问非常适合我从静态分配的 IP 工作,或者为我自己和某些用户工作的少量地址。如果您从其他位置登录php网站密码破解,只要您可以在控制台上获取设置,更改设置并不难。只需注释掉拒绝指令,使用浏览器登录网站制作,然后取消注释即可。

# 页

否定,

全部拒绝

从 111.111.111.11

XSS 和 SQL 注入

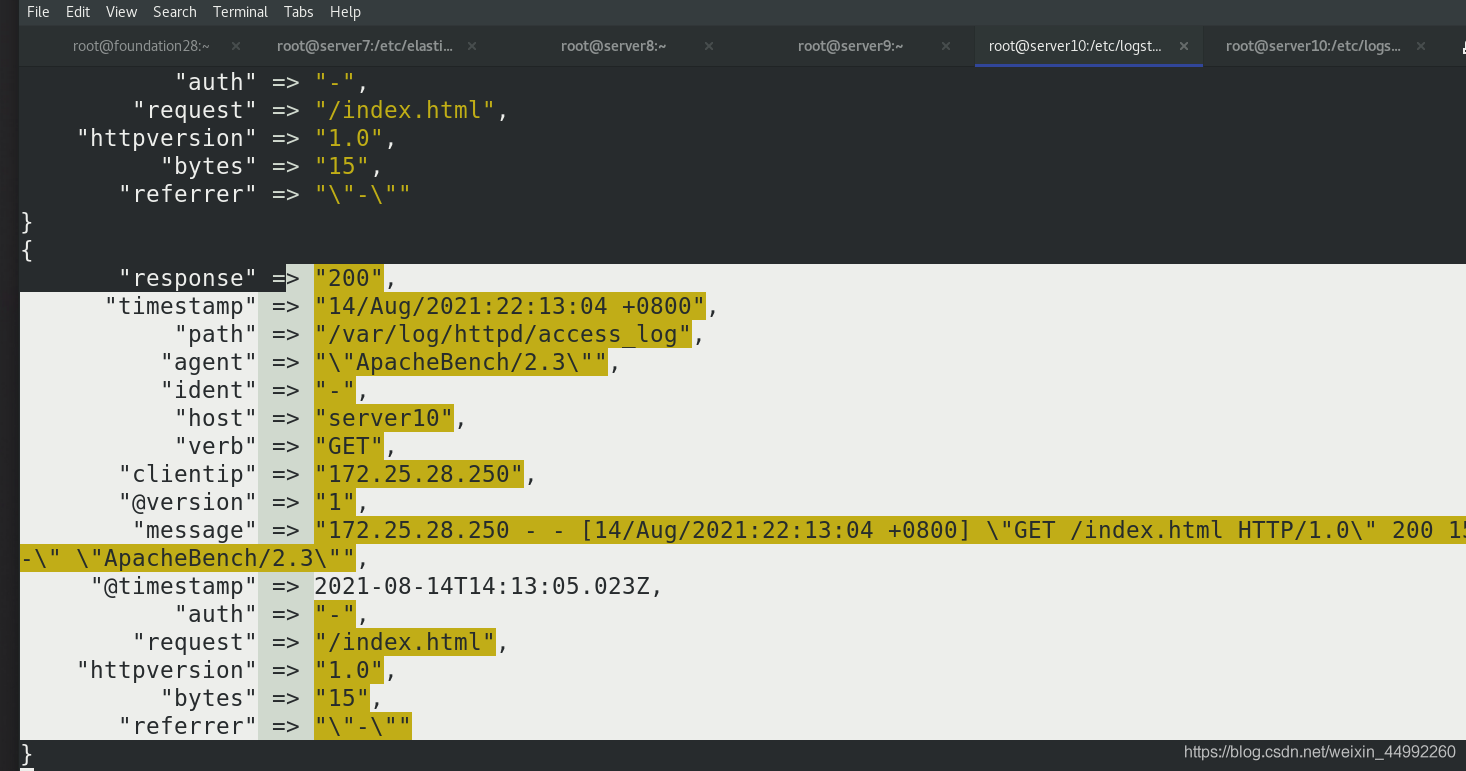

到目前为止,您将遇到的最可怕的攻击是跨站点脚本 (XSS) 和 SQL 注入。您可以使用 . 字符串重写规则来阻止其中的一些,最好使用可以为您管理这些的插件。一些安全插件会扫描您的安装以寻找入侵迹象。如果您知道如何对您在日志中阅读或看到的攻击使用重写、重定向或阻止查询字符串签名。

安全插件

一些安全插件会扫描您的安装以寻找入侵迹象。是一个定期更新的流行安全插件。有一个付费选项可以扫描您的安装。防火墙将尝试限制基于请求的攻击,在它们到达核心之前阻止它们。您还可以编写应用程序来使用新的 Web Risk API 扫描您网站的页面。